文章目录

什么是Spring Security验证?

让我们考虑一个大家都很熟悉的标准的验证场景。

- 提示用户输入用户名和密码进行登录。

- 该系统 (成功) 验证该用户名的密码正确。

- 获取该用户的环境信息 (他们的角色列表等).

- 为用户建立安全的环境。

- 用户进行,可能执行一些操作,这是潜在的保护的访问控制机制,检查所需权限,对当前的安全的环境信息的操作。

而对于Spring Security来说,假设是用户名密码登陆,那执行顺序就是:

- 用户通过url:/login 登录,该过滤器接收表单用户名密码

- 判断用户名密码是否为空

- 生成

UsernamePasswordAuthenticationToken - 将 Authentiction 传给

AuthenticationManager#authenticate方法进行认证处理 AuthenticationManager默认是实现类为 ProviderManager ,ProviderManager 委托给AuthenticationProvider进行处理UsernamePasswordAuthenticationFilter继承了AbstractAuthenticationProcessingFilter抽象类,AbstractAuthenticationProcessingFilter在successfulAuthentication方法中对登录成功进行了处理,通过SecurityContextHolder.getContext().setAuthentication()方法将Authentication认证信息对象绑定到SecurityContext- 下次请求时,在过滤器链头的

SecurityContextPersistenceFilter会从 Session 中取出用户信息并生成 Authentication(默认为UsernamePasswordAuthenticationToken),并通过SecurityContextHolder.getContext().setAuthentication()方法将Authentication认证信息对象绑定到SecurityContext - 需要权限才能访问的请求会从

SecurityContext中获取用户的权限进行验证

下面来逐个分析一下每个类。

1.核心组件

这一节主要介绍一些Spring Security中核心的java类,他们之间的依赖,构建起了整个框架。

1.1 SecurityContextHolder

SecurityContextHolder 是最基本的对象,它负责存储当前安全上下文信息。即保存着当前用户是什么,是否已经通过认证,拥有哪些权限。。。等等。SecurityContextHolder默认使用**ThreadLocal**策略来存储认证信息,意味着这是一种与线程绑定的策略。在Web场景下的使用Spring Security,在用户登录时自动绑定认证信息到当前线程,在用户退出时,自动清除当前线程的认证信息。而在非Web场景下,比如Swing环境下,Spring提供在启动时使用策略配置SecurityContextHolder。这部分具体的配置请自行翻阅官方文档。我就不在此赘述了,之后的讲解也将基于Web场景。

获取有关当前用户的信息

Spring Security使用一个Authentication对象来表示这些信息。通常不需要自己创建一个Authentication对象,但可以在程序的任何一个地方获取到用户信息,下面时官方提供的获取用户信息:

Object principal = SecurityContextHolder.getContext().getAuthentication().getPrincipal();

if (principal instanceof UserDetails) {

String username = ((UserDetails)principal).getUsername();

} else {

String username = principal.toString();

}

1.2 Authentication

首先看一下源码:

package org.springframework.security.core;

public interface Authentication extends Principal, Serializable {

Collection<? extends GrantedAuthority> getAuthorities();

Object getCredentials();

Object getDetails();

Object getPrincipal();

boolean isAuthenticated();

void setAuthenticated(boolean var1) throws IllegalArgumentException;

}

从这个接口中,我们可以得到用户身份信息,密码,细节信息,认证信息,以及权限列表,具体的详细解读如下:

getAuthorities(),权限列表,通常是代表权限的字符串列表;getCredentials(),密码信息,由用户输入的密码凭证,认证之后会移出,来保证安全性;getDetails(),细节信息,Web应用中一般是访问者的ip地址和sessionId;getPrincipal(), 最重要的身份信息,一般返回UserDetails的实现类;

官方文档里说过,当用户提交登陆信息时,会将用户名和密码进行组合成一个实例UsernamePasswordAuthenticationToken,而这个类是Authentication的一个常用的实现类,用来进行用户名和密码的认证,类似的还有RememberMeAuthenticationToken,它用于记住我功能。

1.3 UserDetails

上文提到了UserDetails接口,它代表了最详细的用户信息,这个接口涵盖了一些必要的用户信息字段,具体的实现类对它进行了扩展,首先来看一下源码:

public interface UserDetails extends Serializable {

Collection<? extends GrantedAuthority> getAuthorities();

String getPassword();

String getUsername();

boolean isAccountNonExpired();

boolean isAccountNonLocked();

boolean isCredentialsNonExpired();

boolean isEnabled();

}

它和Authentication接口类似,都包含了用户名,密码以及权限信息,而区别就是Authentication中的getCredentials来源于用户提交的密码凭证,而UserDetails中的getPassword取到的则是用户正确的密码信息,认证的第一步就是比较两者是否相同,除此之外,Authentication#getAuthorities是认证用户名和密码成功之后,由UserDetails#getAuthorities传递而来。而Authentication中的getDetails信息是经过了AuthenticationProvider认证之后填充的。

1.4 UserDetailsService

public interface UserDetailsService {

UserDetails loadUserByUsername(String username) throws UsernameNotFoundException;

}

UserDetailsService 只有一个方法,就是从特定的地方(一般是从数据库中)加载用户信息。

1.5 AuthenticationManager

public interface AuthenticationManager {

Authentication authenticate(Authentication authentication)

throws AuthenticationException;

}

AuthenticationManager接口只包含一个方法,那就是认证,它是认证相关的核心接口,也是发起认证的出发点。实际业务中可能根据不同的信息进行认证,所以Spring推荐通过实现AuthenticationManager接口来自定义自己的认证方式.Spring提供了一个默认的实现,ProviderManager。

ProviderManager与认证相关的源码:

public class ProviderManager implements AuthenticationManager, MessageSourceAware,

InitializingBean {

// 维护一个AuthenticationProvider列表

private List<AuthenticationProvider> providers = Collections.emptyList();

public Authentication authenticate(Authentication authentication)

throws AuthenticationException {

Class<? extends Authentication> toTest = authentication.getClass();

AuthenticationException lastException = null;

Authentication result = null;

// 依次认证

for (AuthenticationProvider provider : getProviders()) {

if (!provider.supports(toTest)) {

continue;

}

try {

result = provider.authenticate(authentication);

if (result != null) {

copyDetails(authentication, result);

break;

}

}

...

catch (AuthenticationException e) {

lastException = e;

}

}

// 如果有Authentication信息,则直接返回

if (result != null) {

if (eraseCredentialsAfterAuthentication

&& (result instanceof CredentialsContainer)) {

//移除密码

((CredentialsContainer) result).eraseCredentials();

}

//发布登录成功事件

eventPublisher.publishAuthenticationSuccess(result);

return result;

}

...

//执行到此,说明没有认证成功,包装异常信息

if (lastException == null) {

lastException = new ProviderNotFoundException(messages.getMessage(

"ProviderManager.providerNotFound",

new Object[] { toTest.getName() },

"No AuthenticationProvider found for {0}"));

}

prepareException(lastException, authentication);

throw lastException;

}

}

其实ProviderManager不是自己处理身份验证请求,它将委托给配置的AuthenticationProvider列表,按照顺序进行依次认证,每个provider都会尝试认证,或者通过简单地返回null来跳过验证。如果所有实现都返回null,那么ProviderManager将抛出一个ProviderNotFoundException。

1.6 AuthenticationProvider

public interface AuthenticationProvider {

Authentication authenticate(Authentication authentication)

throws AuthenticationException;

boolean supports(Class<?> authentication);

}

AuthenticationProvider接口提供了两个方法,一个是真正的认证,另一个是满足什么样的身份信息才进行如上认证。

Spring 提供了几种AuthenticationProvider的实现:

DaoAuthenticationProvider从数据库中读取用户信息验证身份AnonymousAuthenticationProvider匿名用户身份认证RememberMeAuthenticationProvider已存cookie中的用户信息身份认证AuthByAdapterProvider使用容器的适配器验证身份CasAuthenticationProvider根据Yale中心认证服务验证身份,用于实现单点登陆JaasAuthenticationProvider从JASS登陆配置中获取用户信息验证身份RemoteAuthenticationProvider根据远程服务验证用户身份RunAsImplAuthenticationProvider对身份已被管理器替换的用户进行验证X509AuthenticationProvider从X509认证中获取用户信息验证身份TestingAuthenticationProvider单元测试时使用

当然也可以自己实现AuthenticationProvider接口来自定义认证。

这里我们基于最常用的DaoAuthenticationProvider来详细解释一下:

public class DaoAuthenticationProvider extends AbstractUserDetailsAuthenticationProvider {

//密码加解密算法

private PasswordEncoder passwordEncoder;

//用户信息dao

private UserDetailsService userDetailsService;

//检查用户名和密码是否匹配

protected void additionalAuthenticationChecks(UserDetails userDetails,

UsernamePasswordAuthenticationToken authentication)

throws AuthenticationException {

if (authentication.getCredentials() == null) {

throw new BadCredentialsException(messages.getMessage(

"AbstractUserDetailsAuthenticationProvider.badCredentials",

"Bad credentials"));

}

//用户提交的密码凭证

String presentedPassword = authentication.getCredentials().toString();

//比较两个密码

if (!passwordEncoder.matches(presentedPassword, userDetails.getPassword())) {

throw new BadCredentialsException(messages.getMessage(

"AbstractUserDetailsAuthenticationProvider.badCredentials",

"Bad credentials"));

}

}

//获取用户信息

protected final UserDetails retrieveUser(String username,

UsernamePasswordAuthenticationToken authentication)

throws AuthenticationException {

UserDetails loadedUser = this.getUserDetailsService().loadUserByUsername(username);

}

}

在Spring Security中。提交的用户名和密码,被封装成了UsernamePasswordAuthenticationToken,而根据用户名加载用户的任务则是交给了UserDetailsService,在DaoAuthenticationProvider中,对应的方法便是retrieveUser,虽然有两个参数,但是retrieveUser只有第一个参数起主要作用,返回一个UserDetails。还需要完成UsernamePasswordAuthenticationToken和UserDetails密码的比对,这便是交给additionalAuthenticationChecks方法完成的,如果这个void方法没有抛异常,则认为比对成功。

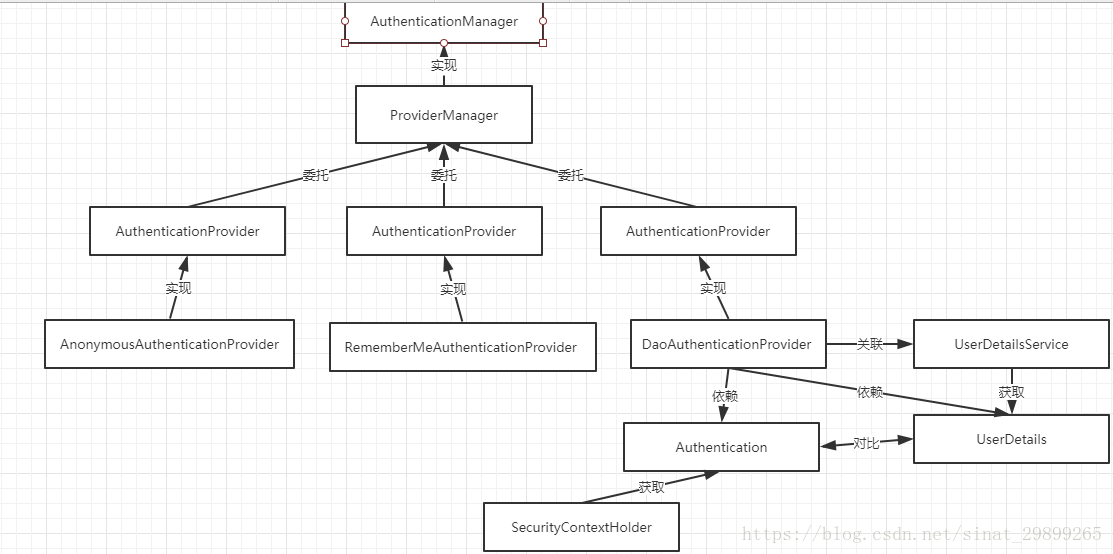

1.7 总结

为了方便理解,放上我画的uml图。

以及整个认证过程的:

参考: https://www.cnkirito.moe/spring-security-1/

5277

5277

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?